Страхование кибер-рисков

July 3, 2019

Andrey Ivanov

July 3, 2019

Andrey Ivanov

Как говорил Роберт Мюллер (Директор FBI с 2012): «Существуют только два вида компаний: компании, которые уже стали жертвами хакеров, и компании, которым еще предстоит ими стать».

Практически каждый бизнес опирается на базы данных и компьютерные системы. Когда эти системы подвергаются вирусной или другой компьютерной атаке (кибератаке), бизнес рискует потерять критически важную информацию, необходимую для повседневной деятельности, и потенциально подвергнуться ответственности перед третьими лицами. Некоторые данные могут быть проданы на чёрном рынке по чрезвычайно высокой цене, что является отличной мотивацией для хакерской «охоты».

Статистические данные показывают, что для компаний, системы которых были взломаны хакерами в прошлом, вероятность повторного взлома в будущем составляет 65%.

C 2018 году правительство Кипра перешло к полному соблюдению Политики защиты персональных данных, и институт Уполномоченных сотрудников по защите персональных данных был полностью активирован. Это практически означает, что при обнаружении утечки информации все компании обязаны информировать не только органы защиты персональных данных, но и всех своих клиентов, сотрудников, партнеров и иных лиц, которые прямо или косвенно связаны с утечкой информации.

Страхование на случай кибер – атак помогает клиентам предотвратить и обеспечить защиту рисков, связанных с утечкой конфиденциальных данных, взломом компьютерных систем, ошибками сотрудников и многого другого.

Даже если Ваша компания придерживается самой жесткой политики безопасности и использует самое современное программное обеспечение

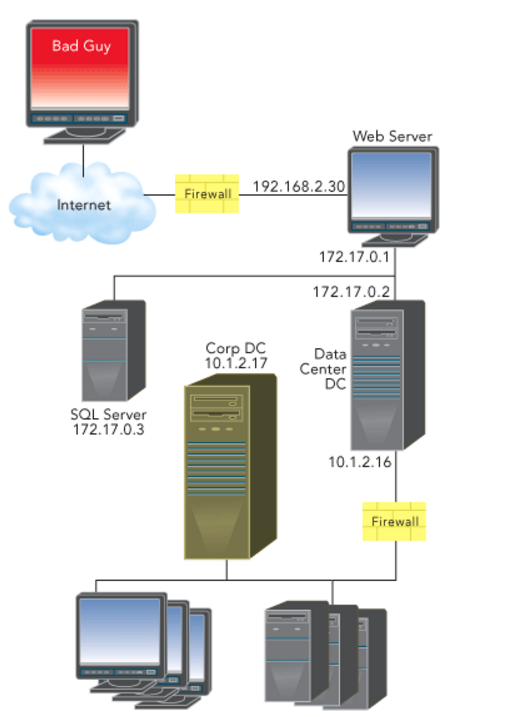

Даже если ваша компания применяет самые строгие политики безопасности и использует самое передовое программное обеспечение брандмауэра, опасность все еще остается. Киберпреступность – самая быстроразвивающаяся криминальная индустрия в мире.

• Хакеры – шпионы. Корпорации нанимают хакеров в целях недобросовестной конкуренции, чтобы украсть коммерческие секреты. Такой хакер может как «взломать» фирму извне, так и устроиться в ней на работу, чтобы действовать как «крот».

• «Черные шляпы». Эти хакеры вымогают деньги, угрожая раскрытием конфиденциальных данных или атакой на компьютерную систему компании. Взлом баз данных и их последующая продажа на «черном кибер-рынке».

• Молодые хакеры.

• Спонсируемые государством хакеры.

• Недовольные сотрудники. Обычные сотрудники могут осуществлять диверсии для того, чтобы уничтожить файлы компании.

• Хактивисты (хакеры, использующие компьютерные сиситемы и информацию для продвижения каких-либо политических целей).

• Антенные устройства

• Интернет.

• Фишинг электронной почты, чтобы украсть ваши пароли и иметь доступ к вашему серверу.

• USB-устройства.

• Установление вредоносных компонентов или программ на ваш компьютер (вирусы, черви, троянские программы, троянские программы-шпионы).

• Некоторые из этих вредоносных программ не могут быть обнаружены, потому что они:

Все компании, обладающие такими данными, как: имена, адреса, банковские счета, кредитные карты или личные данные клиентов, – подвергаются значительному риску кибер – атаки. К ним относятся:

Малые предприятия подвержены кибер – атакам в большей степени, чем крупные, поскольку их ресурсы информационной безопасности и технические ресурсы ограничены. Слабая система безопасности делает их легкой целью для хакеров.

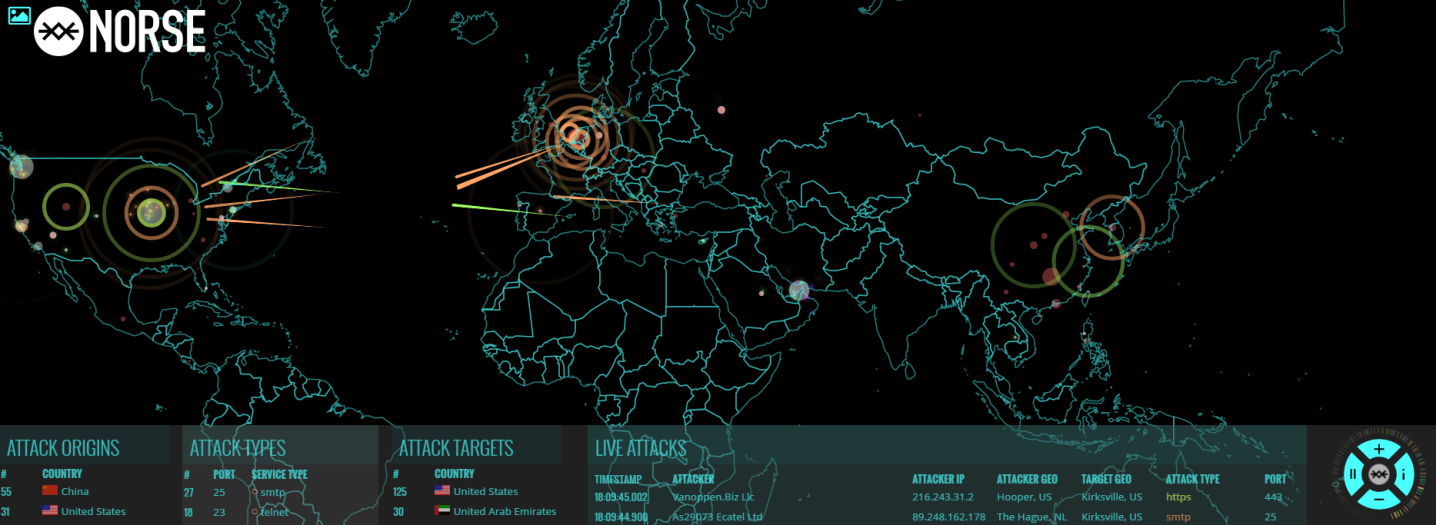

Как показывает Norse Attack Map (карта хакерских атак), компании со всего мира подвергаются ежедневным атакам.

В 2014 году один из самых престижных поставщиков корпоративных услуг на Кипре стал жертвой кибер-атаки, организованной одним из самых известных хакеров в мире. Хакер позвонил директору компании с требованием выкупа в 10.000.000 евро в биткойнах. Он сказал, что владеет конфиденциальными данными клиентов компании и, в случае невыполнения его требований, опубликует их, что приведет к неисчислимым убыткам как компании, так и ее клиентов. Директор не был убежден в том, что происходящее не является фарсом, но уже через 10 минут он получил украденные персональные данные на свой компьютер. Директор сразу же связался с нашими партнерами, чтобы справиться с возникшей ситуацией. Был вызван менеджер по управлению кризисными ситуациями, чтобы справиться с кризисом, в то время как прилетели эксперты из Лондона, чтобы приступить к переговорам о выкупе информации. IT консультанты смогли обнаружить, что хакер вставил USB в компьютер, подключенный к сети компании 2 года назад, и извлек конфиденциальные данные объемом в два гигабайта. Экспертам удалось снизить размер выкупа с 10 000 000 евро до 900 000 евро в биткойнах, но в итоге компания согласилась выплатить 1 100 000 евро в биткойнах. Оплата должна быть произведена в течение 6 лет.

К прямым убыткам компании относятся:

• Экономические потери из-за остановки деятельности компании.

• Значительный экономический ущерб, связанный с восстановлением данных.

• Потеря данных, например: персональных данных, конфиденциальных данных, которые могут быть использованы конкурентами (например: ценовая политика, операционные расходы, контактная информация клиентов и т. д.).

• Повреждение баз данных.

• Доступ злоумышленников к просмотру и возможность изменять базу данных проекта и информацию с сервера WinCC.

• Судебные разбирательства, связанные с утечкой конфиденциальной информации клиентов.

• Интернет-клевета и нарушение авторских прав.

• Хакеры могут найти информацию о незаконных действиях (например, отмывание денег) и начать угрожать, что эта информация будет раскрыта государственным органам.

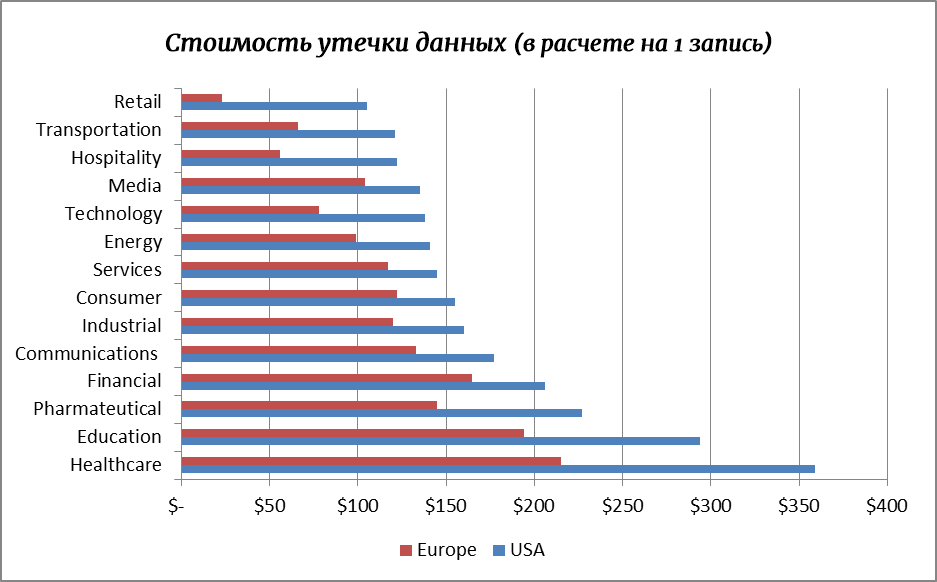

Было предпринято множество попыток определить реальную стоимость убытков, понесенных компаниями в результате кибер – атак. В 2014 году Институт Ponemon подготовил отчет с указанием стоимости потерь для каждого случая кибер-атаки в США и Европе, результаты которого приведены ниже (Источник 2014 – Глобальное исследование стоимости данных – Отчет об исследовании Института Ponemon).

• Клиенты фирмы по управлению имуществом получали странные сообщения по электронной почте (с вирусами – приложениями), которые, казалось, приодили от фирмы. Внешний ИТ-консультант обнаружил, что данные были выведены из компании вирусом. Один из клиентов компании, получивший электронное письмо, открыл приложение с вирусом, в результате, был причинен целый ряд различных негативных последствий, связанных с вирусом, потребовалось удалить вирус и по возможности восстановить утерянные и поврежденные данные, – общая стоимость ущерба составила 50,000 евро.

• Почтовый сервер и внешний жесткий диск застрахованного клиента были украдены у стороннего поставщика.

• Клиентская база FX-компании на Кипре была украдена у конкурента.

• Хитрость хакеров шантажировали греческие банки, включая центральный банк страны, требуя выкуп за биткойны. Хакеры взломали системы трех банков и вызвали несколько минут прерывания транзакции. Затем они связались с властями Центрального банка, заявив, что прерывание является лишь символом их способностей и что они могут значительно повредить системы банковских транзакций, если их требования не будут выполнены.

• Хакеры атаковали бизнес онлайн-продаж с помощью вредоносных программ. Деятельность компании была прекращена на один месяц. Требовалась обширная ИТ-работа, чтобы восстановить контроль над сайтом, и значительная часть бизнеса была потеряна в ходе работы (общая стоимость 45,000 евро).

• В Валенсии (Испания) крупная клиника наняла хакера для уничтожения архивов небольшой клиники.

Страховые полисы компании Pitsas Insurances предлагают доступную защиту рисков гражданской ответственности, связанную с кибер-рисками, специально разработанную для нужд вашего бизнеса, чтобы справиться с постоянно растущим потоком угроз информационной безопасности.

Страховое покрытие включает в себя следующие категории расходов:

• Стоимость оценки проблемы (криминалистика)

• Стоимость эксперта по антикризисному управлению

• Стоимость информирования пострадавших клиентов.

• Штрафы и санкции против компании

• Консультация юриста.

• Стоимость переговоров в случаях, когда хакер требует выкуп

• Оплата выкупа. Наша компания сотрудничает с компанией экспертов по глобальным переговорам NYA International, которая состоит из бывших офицеров армии и специальных агентов.

• Стоимость восстановления компьютерных систем.

• Восстановление потерянных / поврежденных данных с электронных носителей.

• Восстановление данных из источников, не связанных с электронными носителями.

• Кампании по связям с общественностью (PR), которые помогут вам восстановить свою репутацию.

• Гражданская ответственность перед третьими лицами

Если сотрудник намеренно создает проблему программному обеспечению или базе данных, страховой полис покрывает все расходы.

Конфликтующие (спорные) случаи:

• ИТ специалисты компании намеренно создают проблемы в работе CRM или другой программы (например, программы бухгалтерского учета), делая ее бесполезной. Не факт, что страховая компания будет оплачивать расходы на приобретение нового программного обеспечения сверх затрат на восстановление данных.

Полис Страхования Кибер – Рисков обычно комбинируют со страхоанием от преступлений (предлагаемый нами пакет называется CrimeGuard Choice).

8.1.1. Основные характеристики страхового покрытия

8.1.2. Сценарии (варианты) преступлений

Для получения консультации по вопросам страхования кибер-рисков обращайтесь к специалистам нашей компании по телефону 70070500 или по эл. почте [email protected]

Чтобы получить расчет стоимости полиса страхования для вашего бизнеса пройдите по ссылке Страхование Киберрисков.

Pitsas Insurances,

3 июля 2019 года